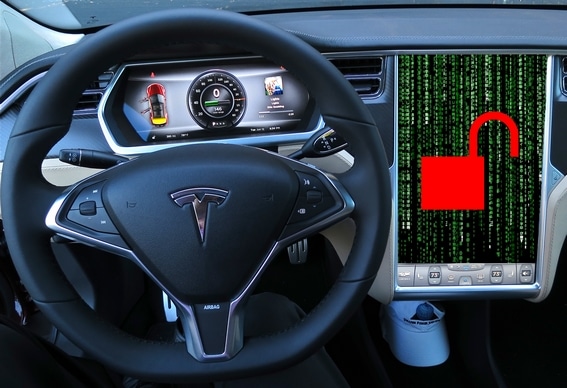

Les faiblesses numériques de la Tesla Model S exposées par des pirates informatiques dans quelques jours.

Les voitures Tesla, sûrement les véhicules grand public les plus connectés de la planète, sont sous les feux des projecteurs de la communauté des hackers. Des chercheurs du monde entier recherchent des faiblesses dans la conception de la Tesla, pas seulement parce qu’ils souhaitent résoudre ces problèmes et protéger les conducteurs, mais pour ouvrir le logiciel de la voiture à la customisation sans limite de leurs propriétaire.

Lors de la Defcon, une conférence de hacker qui se déroulera en Août, deux célèbres professionnels de la sécurité, Marc Rogers, chef de la recherche chez CloudFlare, et Kevin Mahaffey, co-fondateur de Lookout, vont révéler 5 vulnérabilités non sécurisées de la Tesla Model S. Ils vont détailler ces failles avant qu’elles soient bouchées, si elles ne le sont pas par une mise-à-jour d’ici la conférence, laissant la porte ouverte aux utilisateurs qui souhaitent “hacker” leur propre voiture, ou si ils sont moins respectueux des lois, celle de quelqu’un d’autre. Tesla a tout de même réparé un précédent bug qu’avait découvert ces professionnels, selon ces chercheurs.

“Un important accès implique de grandes responsabilités – En d’autres mots, nous ne sommes pas responsables pour toutes les Tesla qui se retrouveront “brickées” par des participants un peu trop enthousiasmés par cette conférence”, peut-on lire en avertissement sur le site de la Defcon.

Ils prévoient aussi de publier un outil qui rendra plus aisée, pour les utilisateurs, l’analyse des données qui entrent ou qui sortent de la voiture. Roger ne révélera rien avant la conférence, qui démarre le 6 Août, cependant, il promet qu’elle sera “épique”. Ce devrait être la première fois que des vulnérabilités “jour zéro” (des défauts auparavant inconnus et non résolus) d’une voiture seront révélées sur une scène, et si elles sont exploitables à distance, comme indiqué sur le site de la Defcon, ce jour marquera un tournant majeur dans l’histoire de la sécurité automobile.

“Durant cette présentation, nous allons nous promener à travers l’architecture de la Model S et pointer du doigt ce que Tesla a fait de bien, mais aussi ce qui a été mal fait. Grâce à cette présentation, vous apprendrez comment les nombreux systèmes inter-connectés dans une Tesla Model S fonctionnent et plus important, comment ils peuvent être hackés. Vous aurez aussi une bonne connaissance des données que cette voiture connectée collecte et ce que Tesla fait de cette télémétrie”, ajoutent les hackers professionnels.

Nous ne sommes pas certains que Tesla ait donné son approbation pour cette manifestation, mais le constructeur sera présent à cette Defcon. Le magazine économique américain Forbes a appris de sources concernées par l’événement que le constructeur californien apportera un de ses modèles pour que les participants puissent jouer avec ses systèmes, alors qu’il a été annoncé par la marque qu’il n’y aurait qu’un stand de démonstration, pas de technologie que les participants puissent hacker.

La Defcon va aussi voir Chris Valasek et Charlie Miller, deux “pirates d’automobiles”, attaquer à distance un véhicule et la convention va même accueillir un “Car Hacking” village. Voici d’ores et déjà un aperçu de leur travail en vidéo :

Cet événement montre bien que la sécurité informatique automobile devient de plus en plus importante. Heureusement, les Hackers mettent en commun leur travail pour protéger les voitures et leurs propriétaires du danger.

Sources : http://www.readability.com/m?url=http://www.forbes.com/sites/thomasbrewster/2015/07/14/tesla-hacking-defcon

https://www.defcon.org/html/defcon-23/dc-23-speakers.html#Rogers

http://www.valuewalk.com/2015/07/tesla-model-s-hacked-ahead-of-defcon-event/

http://video.wired.com/watch/hackers-wireless-jeep-attack-stranded-me-on-a-highway